Kerentanan pada chip seri A dan seri M dapat memaksa iPhone, Mac, dan iPad membocorkan kata sandi dan informasi sensitif lainnya kepada penyerang. Peneliti keamanan telah menjuluki kelemahan tersebut – yang mempengaruhi Safari di Mac, dan browser apa pun di perangkat iOS – sebagai iLeakage.

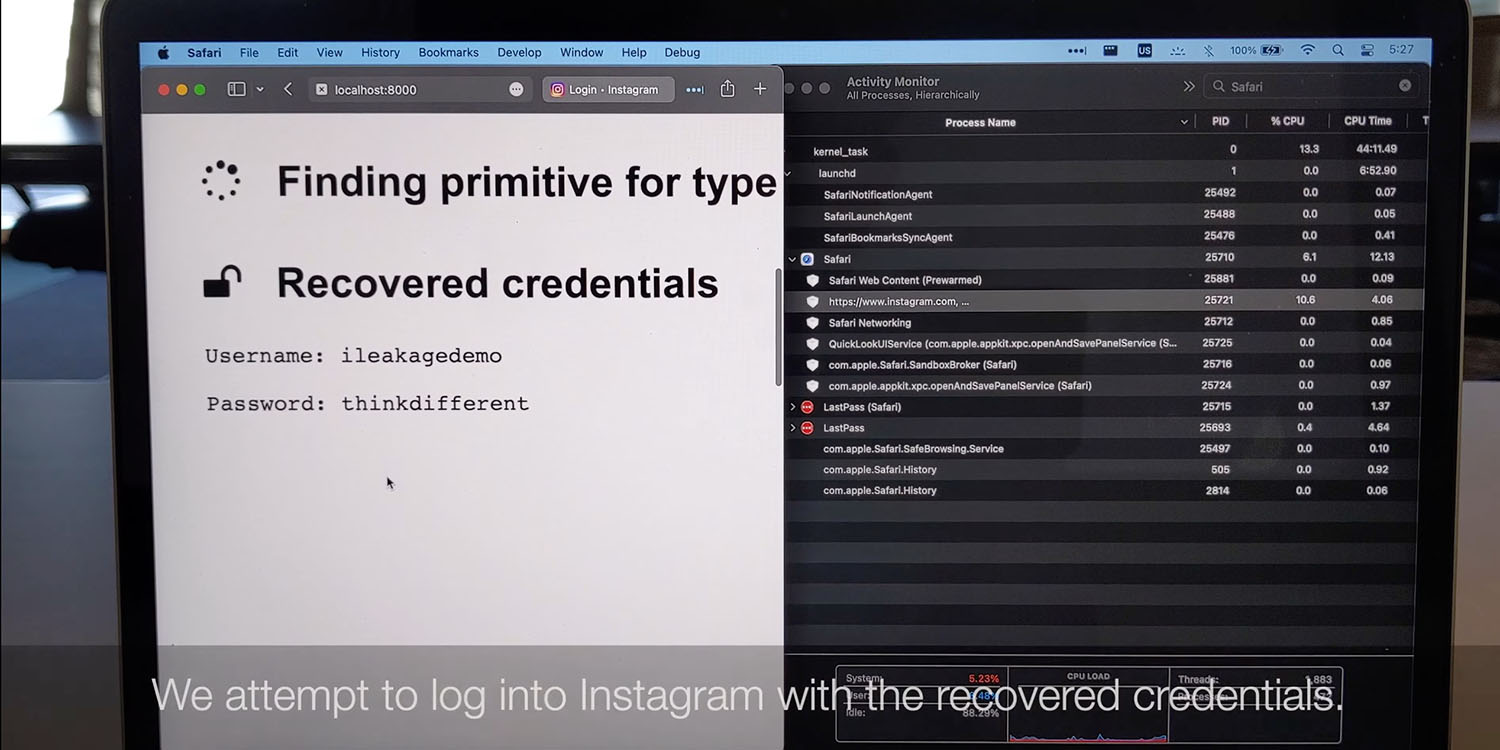

Dalam bukti serangan konsep, peneliti dapat memperoleh akses ke konten kotak masuk Gmail, riwayat YouTube, dan kata sandi yang diisi otomatis oleh Safari…

iLeakage cacat

Arstechnica menguraikan cara kerja serangan.

Para peneliti mengimplementasikan iLeakage sebagai website. Saat dikunjungi oleh perangkat macOS atau iOS yang rentan, situs web tersebut menggunakan JavaScript untuk secara diam-diam membuka situs web terpisah pilihan penyerang dan memulihkan konten situs yang ditampilkan di jendela pop-up. Para peneliti telah berhasil memanfaatkan iLeakage untuk memulihkan riwayat penayangan YouTube, konten kotak masuk Gmail—saat target masuk—dan kata sandi saat diisi secara otomatis oleh pengelola kredensial. Setelah dikunjungi, situs iLeakage memerlukan sekitar lima menit untuk membuat profil mesin target dan, rata-rata, sekitar 30 detik lagi untuk mengekstrak rahasia 512-bit, seperti string 64 karakter.

“Kami menunjukkan bagaimana penyerang dapat mendorong Safari untuk merender laman web secara sewenang-wenang, kemudian memulihkan informasi sensitif yang ada di dalamnya menggunakan eksekusi spekulatif,” tulis para peneliti di situs web informasi. “Secara khusus, kami mendemonstrasikan bagaimana Safari memungkinkan laman web jahat memulihkan rahasia dari target populer bernilai tinggi, seperti konten kotak masuk Gmail. Terakhir, kami mendemonstrasikan pemulihan kata sandi, jika kata sandi tersebut diisi secara otomatis oleh pengelola kredensial.”

Varian Spectre dan Meltdown

Eksploitasi pada dasarnya adalah varian dari kelemahan chip Spectre dan Meltdown yang ditemukan pada tahun 2018, berkaitan dengan fitur pemrosesan yang dikenal sebagai eksekusi spekulatif.

Keduanya mampu memulihkan informasi rahasia dengan menjelajahi saluran samping yang baru ditemukan dalam fitur peningkatan kinerja yang dikenal sebagai eksekusi spekulatif, yang dibangun di hampir semua CPU modern. Memindahkan data dari memori sistem utama ke CPU memakan waktu. Untuk mengurangi waktu tunggu, CPU modern mengeksekusi instruksi segera setelah data yang diperlukan tersedia, bukan secara berurutan.

Bahan utama dalam paradigma out-of-order ini adalah memprediksi jalur yang kemungkinan besar akan dilalui oleh CPU. Ketika prediksi ternyata benar, maka tugas akan selesai lebih cepat daripada yang seharusnya. Jika tidak, CPU akan meninggalkan jalur yang salah prediksi dan mengikuti jalur baru yang benar. Meskipun CPU dapat membalikkan sebagian besar efek, peneliti Spectre and Meltdown menemukan bahwa artefak tertentu pada tingkat mikroarsitektur, termasuk status cache dan prediktor, tidak dapat dipulihkan. Wawasan ini memungkinkan para peneliti untuk merancang serangan yang menipu CPU Intel dan AMD agar salah memprediksi instruksi sensitif yang membocorkan rahasia dari satu aplikasi ke aplikasi terpisah dan tidak terkait, yang merupakan pelanggaran serius terhadap batas keamanan inti.

Bertahun-tahun setelahnya, pembuat CPU dan perangkat lunak telah menemukan sejumlah metode untuk mengurangi serangan eksekusi spekulatif. Mitigasi utamanya adalah membatasi kemampuan browser atau aplikasi lain untuk mengukur waktu tepat yang dibutuhkan CPU untuk melakukan operasi tertentu. Di browser, lebih banyak mitigasi datang dalam bentuk pertahanan yang dikenal sebagai pengalamatan 35-bit terkompresi dan keracunan nilai.

iLeakage berhasil mengatasi perlindungan yang diperkenalkan untuk memerangi Spectre dan Meltdown.

Risiko kehidupan nyata rendah

Ada kabar baik dan kabar buruk tentang kekurangan ini.

Kabar buruknya adalah penyerang mana pun yang mengeksploitasi kelemahan ini dapat memaksa perangkat Anda mengunjungi situs web mana pun di latar belakang, dan mengambil data dari sesi tersebut. Bahkan jika Anda melihat dan menutup jendela popup, serangan masih dapat berlanjut secara diam-diam. Serangan ini juga memerlukan sumber daya minimal untuk benar-benar dilaksanakan.

Alasan saya menekankan keempat kata tersebut adalah karena kabar baiknya: Ini adalah vektor serangan yang sangat canggih yang memerlukan tingkat keahlian yang sangat tinggi untuk dapat dieksploitasi.

Tantangan terbesar—dan ini cukup besar—adalah diperlukannya keahlian teknis berkaliber tinggi. Seorang penyerang tidak hanya perlu memiliki pengalaman bertahun-tahun dalam mengeksploitasi kerentanan eksekusi spekulatif secara umum, tetapi juga memiliki chip seri A dan M yang sepenuhnya direkayasa ulang untuk mendapatkan wawasan tentang saluran samping yang dikandungnya. Belum ada indikasi bahwa kerentanan ini pernah ditemukan, apalagi dieksploitasi secara aktif di alam liar.

Apple diharapkan dapat menambal kelemahan tersebut sebelum penyerang dapat meniru pekerjaan yang dilakukan oleh peneliti keamanan untuk menemukan cara mengeksploitasinya. Faktanya, fakta bahwa mereka telah memilih untuk berbagi informasi sebanyak yang mereka miliki sebelum patch dilakukan merupakan tanda kepercayaan diri mereka.

Itulah konten tentang Cacat iLeakage dapat memaksa iPhone dan Mac membocorkan kata sandi dan banyak lagi, semoga bermanfaat.