Pada konferensi peretasan tahunan tahun ini, Black Hat Asia, tim peneliti keamanan mengungkapkan bagaimana penjahat dunia maya secara diam-diam menggunakan kartu kredit curian dan opsi ‘Orang lain akan mengambilnya’ dari Apple Store Online dalam skema yang telah mencuri lebih dari $400.000 hanya dalam dua bertahun-tahun.

9to5Mac Security Bite secara eksklusif dipersembahkan oleh Mosyle, satu-satunya Platform Terpadu Apple . Menjadikan perangkat Apple siap bekerja dan aman bagi perusahaan adalah semua yang kami lakukan. Pendekatan terintegrasi kami yang unik terhadap manajemen dan keamanan menggabungkan solusi keamanan canggih khusus Apple untuk Pengerasan & Kepatuhan yang sepenuhnya otomatis, EDR Generasi Berikutnya, Zero Trust yang didukung AI, dan Manajemen Privilege eksklusif dengan MDM Apple yang paling kuat dan modern di pasar. Hasilnya adalah Apple Unified Platform yang sepenuhnya otomatis dan saat ini dipercaya oleh lebih dari 45.000 organisasi untuk membuat jutaan perangkat Apple siap bekerja tanpa perlu bersusah payah dan dengan biaya terjangkau. Minta UJI COBA PERPANJANGAN Anda hari ini dan pahami mengapa Mosyle adalah segalanya yang Anda perlukan untuk bekerja dengan Apple.

Menurut Gyuyeon Kim dan Hyunho Cho dari Institut Keamanan Keuangan Korea Selatan, pada September 2022, dia dan rekannya mengungkap serangkaian serangan siber terhadap lebih dari 50 toko online resmi, mengungkap pelanggaran data besar yang telah terjadi. Namun, setelah dianalisis lebih lanjut, mereka menemukan pelaku ancaman tertarik pada lebih dari sekadar pencurian data pengguna.

Penjahat dunia maya berhasil memanipulasi halaman pembayaran toko online ini untuk mengirimkan kartu kredit dan informasi pribadi ke server mereka, selain yang sah, agar tetap tidak terdeteksi.

“Kelompok ancaman ini menggunakan berbagai strategi penghindaran untuk mencegah deteksi halaman phishing mereka oleh administrator situs dan pengguna, dengan menggunakan berbagai kerentanan dan alat,” duo keamanan tersebut menyatakan dalam pengarahan Black Hat mereka.

Namun, mencuri kartu kredit hanyalah salah satu bagian dari rencana.

Berrencana dengan ‘Kontak Penjemputan’

Salah satu cara utama pelaku ancaman untuk mendapatkan keuntungan adalah dengan memanfaatkan kebijakan ‘Kontak Penjemputan’ Apple Store Online, menurut penelitian tersebut. “Tujuan akhir dari operasi ini adalah keuntungan finansial,” jelas Kim.

Skemanya dimulai dengan menjual produk baru Apple dengan harga “diskon” di toko online bekas di Korea Selatan. Dari penjelasan penelitian, ini tampaknya setara dengan Craiglist atau eBay. Ketika pembeli mencapai kesepakatan dengan penjual, atau dalam hal ini, pelaku ancaman, rincian kredit kartu yang sebelumnya dicuri digunakan untuk membeli produk sebenarnya dari Apple Store.

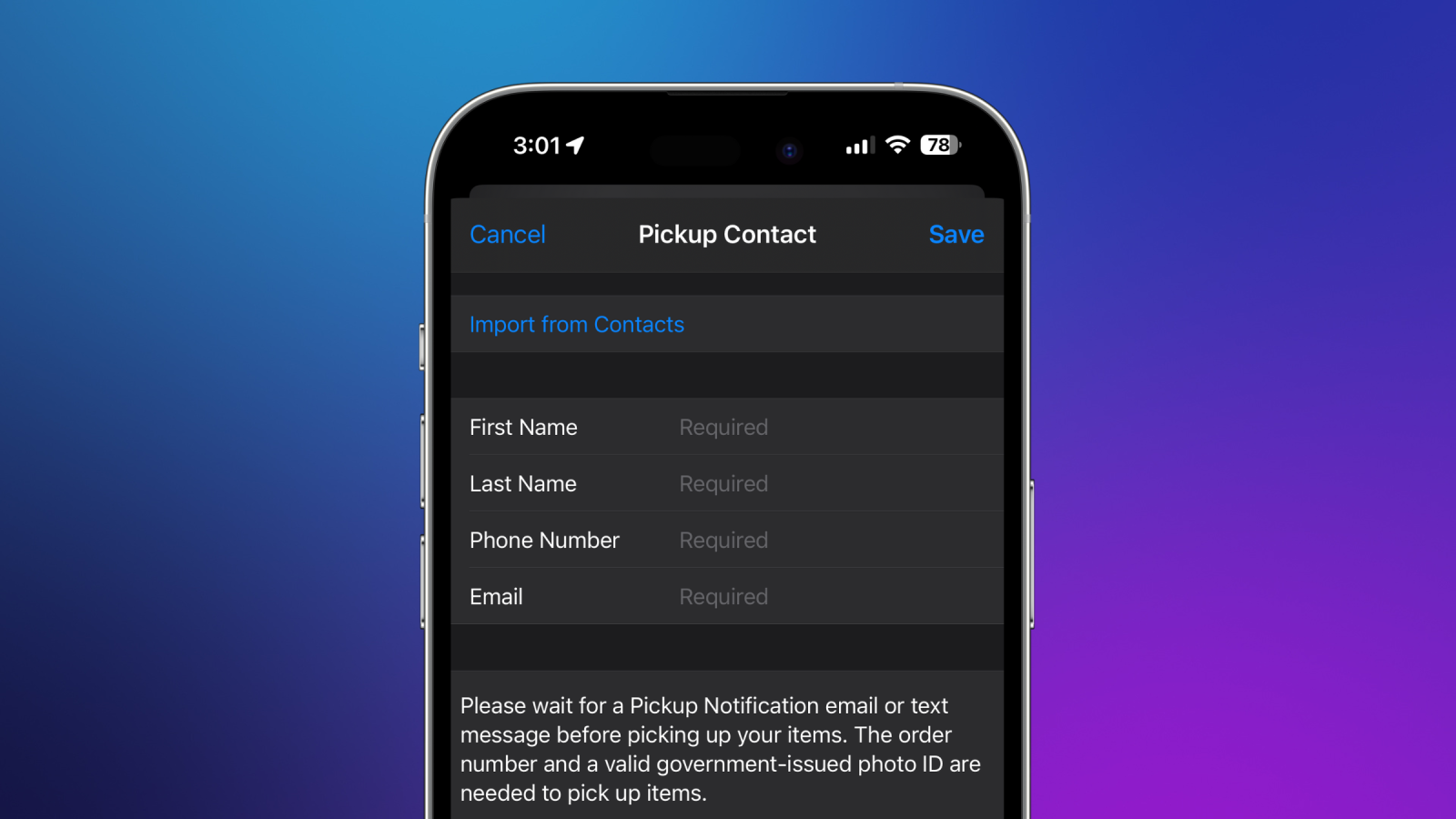

Pembeli menyetujui jumlah tersebut, dan kemudian penjual (pelaku ancaman) mengirimkan kode QR untuk mengambil produk di Apple Store. Gambar melalui Black Hat Asia/Gyuyeon Kim dan Hyunho Cho Alih-alih mengirimkannya, penjahat dunia maya menetapkan item ke opsi ‘Orang lain akan mengambilnya’ di situs web Apple. Hal ini memungkinkan individu yang berwenang untuk mengambil pesanan online di toko ritel Apple dengan menunjukkan tanda pengenal berfoto pemerintah dan kode QR/nomor pesanan. Pembeli dari toko barang bekas akan ditunjuk sebagai pihak ketiga yang dapat mengambil produk yang tanpa disadari dibeli dengan kartu kredit curian.

Hanya setelah pembeli mengambil produk barulah mereka membayar, mungkin melalui toko barang bekas. Pelaku ancaman bisa ketinggalan jika pembeli tidak mengirimkan jumlah yang disepakati.

Misalnya, iPhone 15 baru senilai $800 dapat dijual seharga $700 di pasar barang bekas. Harganya akan cukup rendah untuk menarik minat namun cukup tinggi agar tidak terlihat seperti penipuan. Setelah menemukan pembeli yang tertarik, para penjahat akan membeli perangkat tersebut menggunakan nomor kartu kredit curian yang diperoleh melalui operasi phishing mereka dan mengantongi $700 yang dibayarkan oleh pembeli dari toko barang bekas.

Pelaku ancaman menetapkan pembeli toko barang bekas sebagai pihak yang ditunjuk untuk mengambil produk. Gambar melalui Black Hat Asia/Gyuyeon Kim dan Hyunho Cho “Kartu curian digunakan untuk melakukan pembayaran $10.000 di toko Apple, namun penolakan Apple untuk bekerja sama karena peraturan internal telah menghambat penyelidikan,” mengutip presentasi peneliti di Black Hat Asia dalam kasus yang lebih ekstrim. “Meskipun Tuan Yoon berupaya untuk segera melaporkan kejadian tersebut kepada perusahaan kartu dan polisi, kurangnya kerja sama dari Apple telah menyebabkan penundaan penyelidikan selama lebih dari sebulan. Penolakan Apple untuk memberikan informasi apa pun, dengan alasan kebijakan internal, telah memicu kritik baik di dalam negeri maupun di Amerika Serikat, meskipun perusahaan tersebut menekankan pada perlindungan privasi.”

Gyuyeon Kim dan Hyunho Cho menyebut skema ini “PoisonedApple,” yang mereka yakini telah menghasilkan $400.000 selama dua tahun terakhir. Cakupan saat ini adalah Korea Selatan dan Jepang, namun tidak ada alasan bagi penjahat di negara lain, termasuk Amerika Serikat, untuk melakukan hal yang sama.

Siapa di balik skema ini?

Para peneliti yakin pelakunya berbasis di suatu tempat di Tiongkok karena halaman web phishing didaftarkan melalui ISP Tiongkok. Ajaibnya, saat menelusuri forum web gelap, mereka juga menemukan penyebutan dalam bahasa Mandarin yang disederhanakan

Itulah konten tentang Keamanan: Penjahat dunia maya memanfaatkan pengambilan pihak ketiga dari Apple Store Online, semoga bermanfaat.